(日本語)In Plain Sight II: On the Trail of Magecart

Report Summary

(日本語)In Plain Sight II: On the Trail of Magecart

サイバー犯罪グループMagecartの活動を調査したところ、ECサイト80箇所がマルウエアを挿入され、顧客のクレジットカード情報を継続的に転送していた。

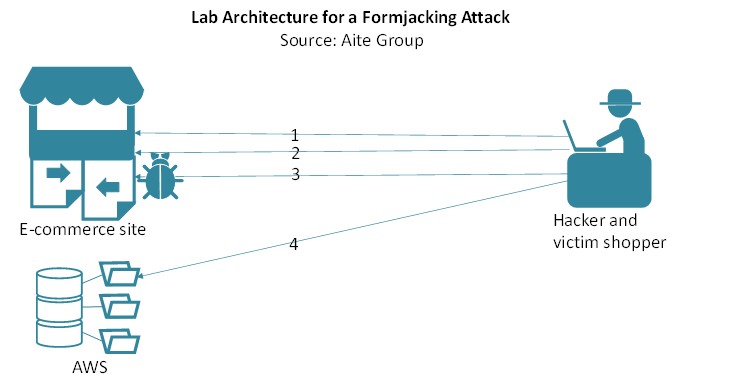

Boston, September 10, 2019 – サイバー犯罪グループMagecartは、Formjackingと呼ばれるテクニック(eコマース・サイトのチェックアウト・アプリケーションにマルウエアを挿入し、決済情報を転送する)を用いて、ECサイトからクレジットカード情報を盗み出している。カード情報はダーク・ウエブで売却されたり、米国内で高額商品を購入し受取り先の海外住所で売却されている。Formjackingを防ぐ手立てはあるものの(ソースコードを解読できなくするobfuscationや、改ざん検知の仕組みを導入する等)、アプリケーション内セキュリティ対策を実施していないECサイトも多く、サイバー犯罪の温床となっている。

本調査は、Magecartグループに不法侵入されていたECサイトと、盗まれたカード情報の転送先であるコレクション・サーバーを調査した。執筆にあたっては、アイテグループ独自の調査手法によりマルウエアを挿入されたECサイト80箇所を特定して基礎情報とし、同グループが利用した脆弱性を明らかにする。なお当調査プロジェクトは、Arxan Technologies社がスポンサーとなっている。

本インパクトレポートは15の図と1つの表を含みます(全33ページ)。アイテ・グループのCybersecurityセグメントをご契約のお客様は、本レポート、チャートおよびエグゼクティブ・インパクト・デッキをダウンロードいただけます。

本レポートはAdobe, Anomali, Apple, Arxan Technologies, British Airways, eMarketer, Flashpoint, Forbes, Google, Krebs on Security, Malwarebytes, RiskIQ, Symantec, pastebin.com, ShopifyおよびZDNetに言及している。