(日本語)The Devil in the Details: The Vulnerabilities in 30 Financial Services Mobile Apps

Report Summary

(日本語)The Devil in the Details: The Vulnerabilities in 30 Financial Services Mobile Apps

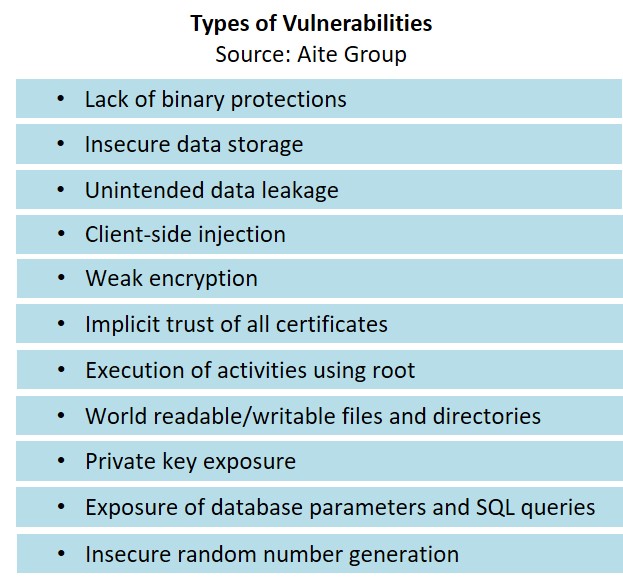

金融機関30社のモバイル・アプリから発見された脆弱性は、図らずもアプリケーション・セキュリティの深刻な課題を明らかにすることとなった

Boston, April 4, 2019 – 金融機関が提供するモバイル・アプリも逆コンパイルが可能であり、ハッカーがソースコードに含まれた機密情報にアクセスし、金融機関やその顧客が被害をこうむる可能性がある。

現にハッカーは、このようなアプリの脆弱性を積極的に活用しようとしている。ただ、アプリケーション・シールディングを実施し、かつ、それを破ろうとする行為を発見して対応する仕組みを構築しておけばセキュリティの確保が可能である。対策がなされていなければ脆弱性をさらしていることになる。

本レポートでは、金融機関が提供している様々なモバイル・アプリに対して、そのセキュリティ分析を実施した。執筆にあたっては、金融機関30社のモバイル・アプリを実際に逆コンパイルし、具体的な脆弱性とその影響を詳述することで、この問題の深刻さを報告する。なお当レポートはArxan社がスポンサーとなっている。

本インパクトレポートは8つの図と3つの表を含みます(全22ページ)。アイテ・グループのCybersecurityセグメントをご契約のお客様は、本レポート、チャートおよびエグゼクティブ・インパクト・デッキをダウンロードいただけます。

本レポートは[24]7.ai, Aptoide, Buffer, Google, the Internal Revenue Service, Instagram, McDonald's, Microsoft, Panera Bread, PayPal, PortSwigger, Rakuten, Salesforce, Facebook, Snap, T-Mobile, TutuApp, TweakBox, TwitterおよびWhatsAppに言及している。